Sécuriser l'infrastructure IT grâce au Ethical Hacking

Apprenez les bases de la sécurité réseau et des tests d'intrusion pour devenir un pirate éthique professionnel

What you will learn

Comprendre le paysage des menaces actuelles

Gérer des incidents

Créer des politiques de sécurité

Protéger les données professionnelles et personnelles

Comprendre le référentiel COBIT

Effectuer des tests de pénétration

Maîtriser les bases du Ethical Hacking

Appliquer le référentiel COBIT

Why take this course?

En 2015, la cybercriminalité dans le monde a coûté 400 milliards de dollars, et selon le cabinet de consulting Juniper Research, d'ici 2022, cette somme évoluera à plus de 8 000 milliards de dollars.

Serais-tu le prochain administrateur système a fait perdre une somme importante à ton entreprise?

Quelles sont les différentes actions à mettre en œuvre pour évaluer les méthodes de sécurité actuelles afin de mieux sécuriser l'infrastructure système de ton entreprise?

C'est tout l'objectif de cette formation intitulée « Sécuriser l'infrastructure IT grâce au piratage éthique ».

Mon nom, c'est Landry AHOUANSOU et je serai ton hôte tout au long de cette formation qui contient 20 vidéos réparties en 4 grands modules.

Dans le premier module, après une vidéo introductive je vais t'expliquer de façon très simple qu'est-ce que le piratage éthique car en matière de cybersécurité, le piratage informatique prend de nombreuses couleurs: le blanc, le gris et le noir. Une fois, les valeurs d'un pirate informatique éthique comprises, je te montrerais comment ce dernier recherche et identifie les menaces et les vulnérabilités actuelles afin de les éradiquer et défendre contre toutes attaques extérieures

Dans le deuxième module, je te montrerai pourquoi le piratage éthique constitue la clé du renforcement de la sécurité des réseaux et est l’une des compétences les plus recherchées par les professionnels de la sécurité informatique. Tu vas maitriser toutes les bases du concept de défense en profondeur, savoir comment gérer les incidents, et surtout commentcréer et mettre en place des politiques de sécurité pour endurcir le système informatique d'une entreprise.

Dans le troisième module, je vais te donner toutes les clés et les astuces pour protéger les données d'une entreprise contre toute sorte de menaces comme les virus, les spams, les vers, les ransomwares, les chevaux de troie, les spywares et également contre les différents types d'attaques comme les attaques physique, par force brute, l'ingénierie sociale, les programmes malveillants, la reconnaissance et le déni de service. Je t'expliquerai également comment mettre en œuvre certaines mesures de sécurité en se basant sur les lois et les réglementations existantes et comment appliquer le référentiel COBIT.

Dans le quatrième module, après avoir exploré le paysage des menaces actuelles en disséquant les principaux vecteurs d'attaque et les motifs des attaques, je te donnerai étape par étape les diverses méthodes à suivre pour sécuriser une organisation, ainsi que les meilleures stratégies qui te permettront de renforcer les objectifs de sécurité d'une entreprise.

Si tu souhaites vraiment devenir un pirate informatique respectueux de l’éthique ou commencer à sécuriser ton propre réseau, cette formation s’adresse à toi.

Donc sans plus tarder, démarrons l'aventure ensemble en commençant par le premier module.

Screenshots

Reviews

Charts

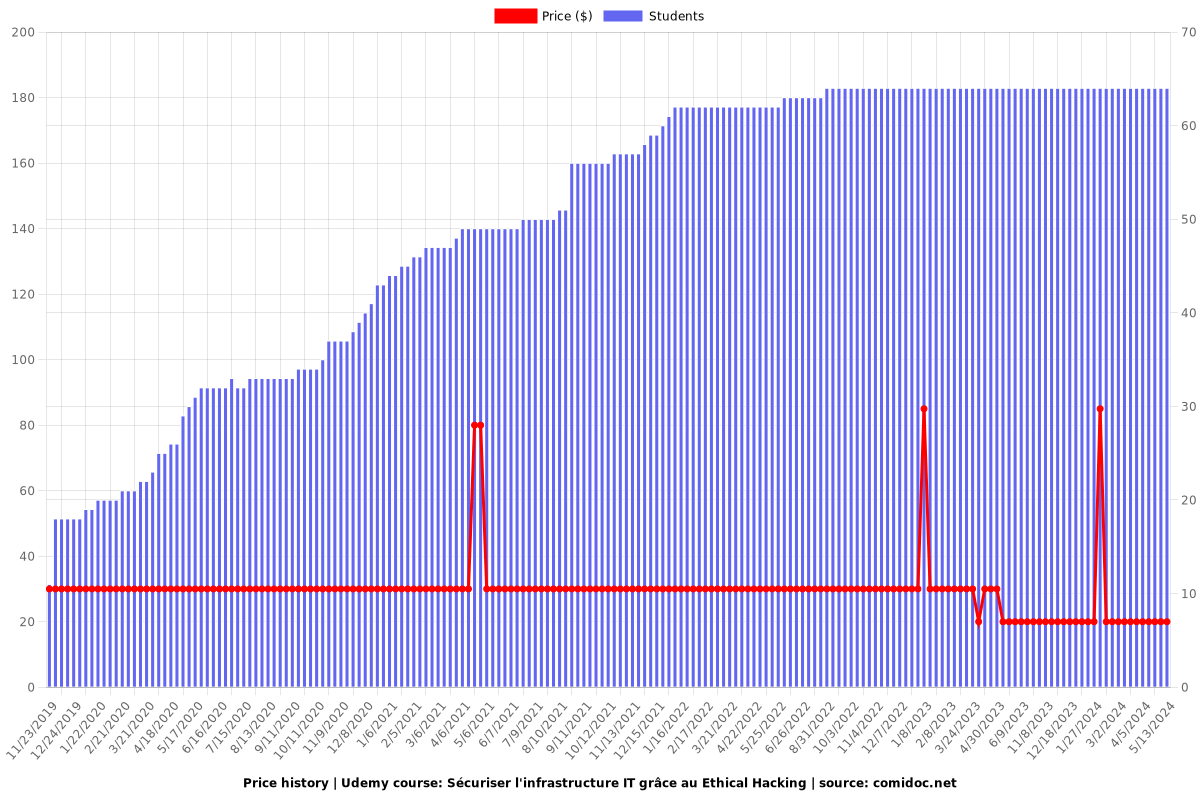

Price

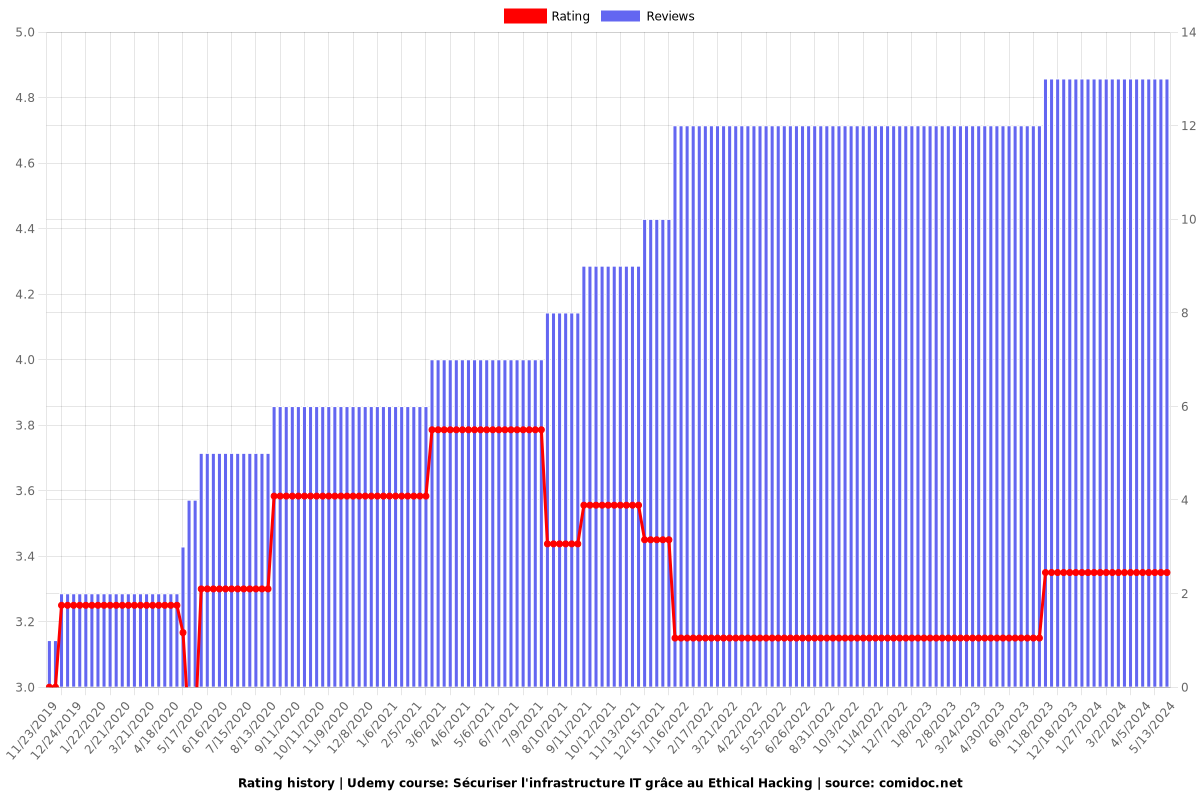

Rating

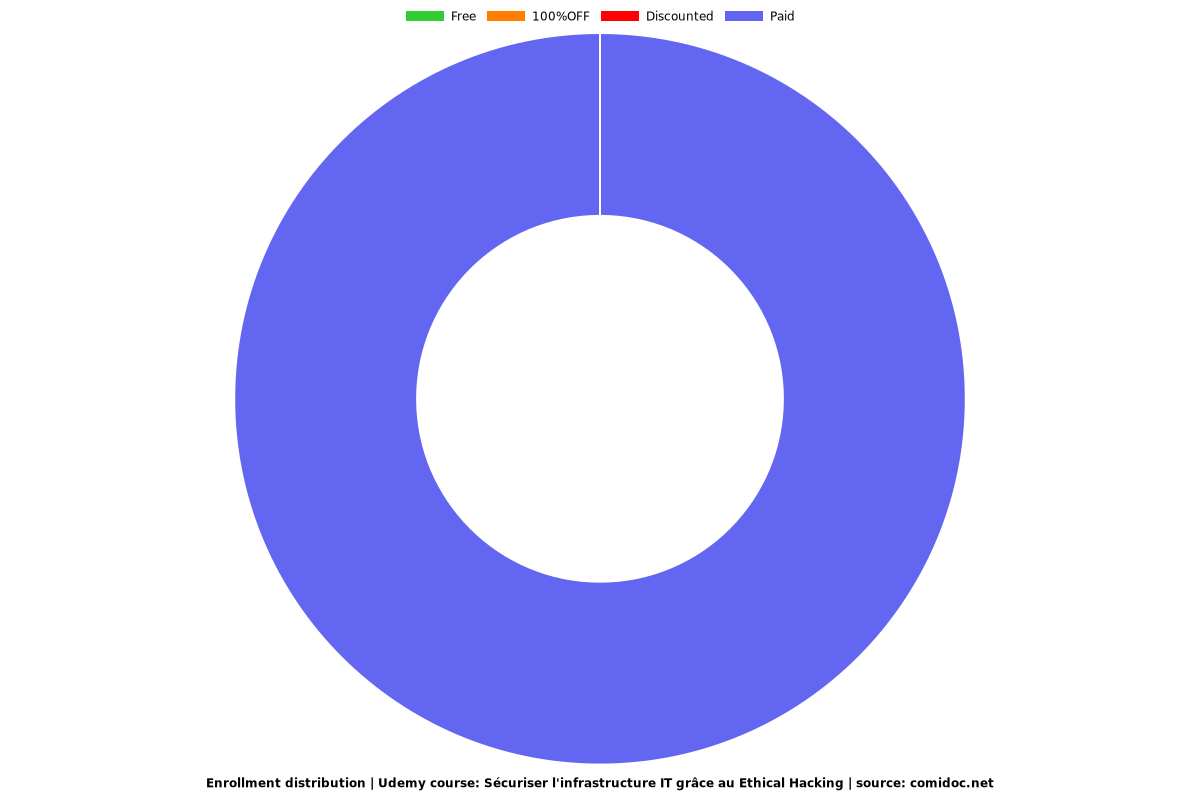

Enrollment distribution