Volume II - Les bases de la sécurité informatique

Les composants de la cryptographie

4.55 (77 reviews)

816

students

4 hours

content

Jan 2022

last update

$19.99

regular price

What you will learn

Savoir reconnaître les différents types de hash et les associer à leurs algorithmes réciproques

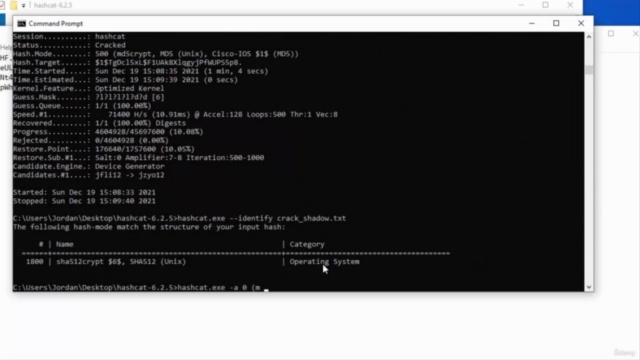

Dechiffrer des hash MD5, SHA-1, SHA-256, SHA-512

Cracker les mots de passe de machines Windows 10 grâce à Hiren Boot

Chiffrer l'ensemble d'un disque dur (ou d'une clé USB) grâce à LUKS sur Debian 11

Cracker les mots de passe contenus dans le fichier shadow d'une machine Linux avec hashcat

Générer et échanger des clés SSH entre plusieurs machines Linux Debian 11

Mettre en place un laboratoire de tests grâce à la virtualisation

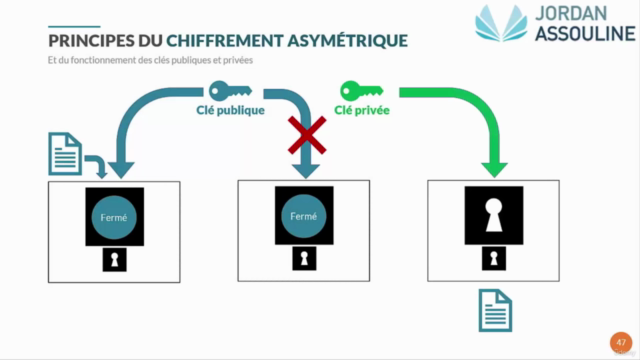

Comprendre les différences entre les chiffrements symétrique et asymétrique (et les algorithmes associés)

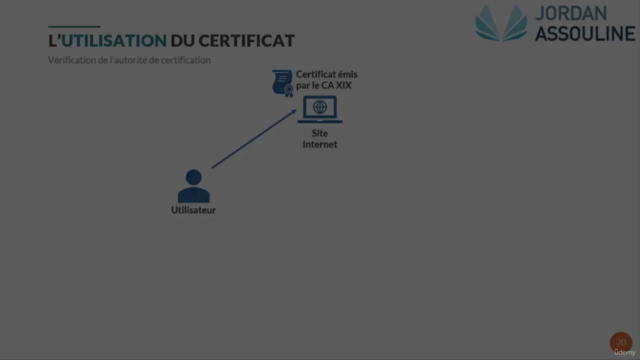

Connaître les différents acteurs et composants d'une PKI (Public Key Infrastructure)

Screenshots

4437058

udemy ID

12/9/2021

course created date

1/4/2022

course indexed date

Bot

course submited by