Theoretische Kryptographie

Von Grundlagen bis zur aktuellen Forschung

4.17 (54 reviews)

676

students

17 hours

content

Nov 2020

last update

$19.99

regular price

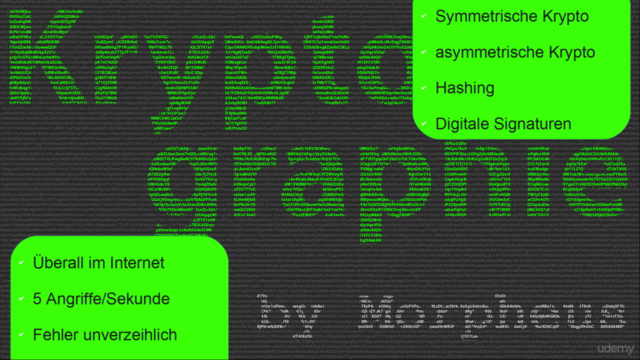

What you will learn

top-aktuelle kryptographische Konzepte

symmetrische Kryptographie

asymmetrische Kryptographie

Digitale Signaturen

Screenshots

Related Topics

1260884

udemy ID

6/20/2017

course created date

11/22/2019

course indexed date

Bot

course submited by