Hacking Ético - Virus, Troyanos, Spywares, Malware

Aprende a como los Hackers Crean Malware y Hackean Dispositivos. Aprende Ciberseguridad y Hacking Etico

4.47 (173 reviews)

41,112

students

4.5 hours

content

Apr 2025

last update

$39.99

regular price

What you will learn

Aprenderás a Como Defenderte ante los Ataques de los Cibercriminales

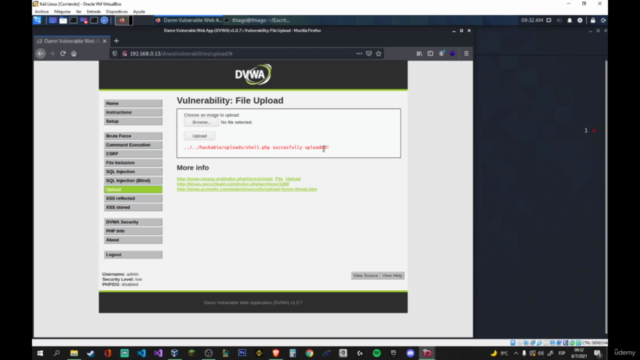

Aprenderás a Espiar y Controlar dispositivos con Malware, Keyloggers y Troyanos

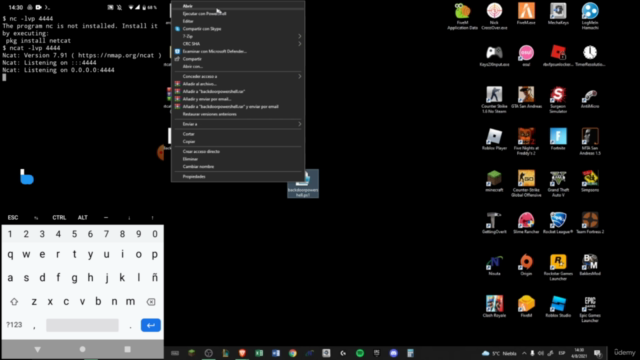

Aprenderas a Crear APKs Maliciosas e Infectar y Controlar Telefonos Celulares

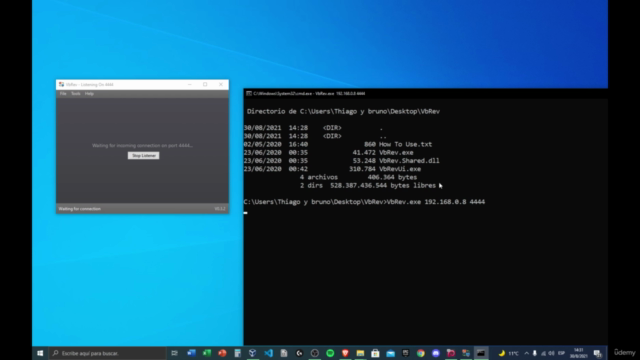

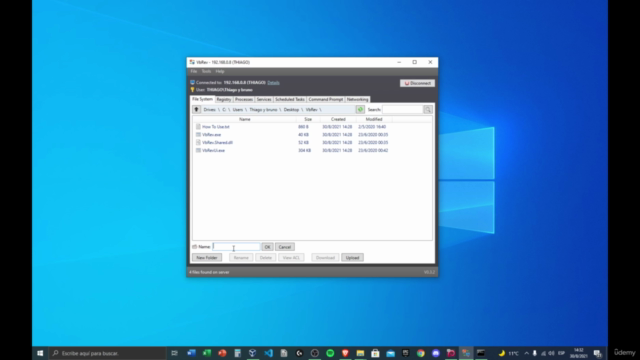

Aprenderás a Sustraer información de una PC Infectada por Troyanos

Aprenderas a instalar Sistemas Operativos

Aprenderás a Realizar un Keylogger en Python

Aprenderas a Atacar Cualquier Dispositivo Alrededor del Mundo

Crearas Troyanos e Infectaras Dispositivos

Screenshots

Related Topics

4430078

udemy ID

12/5/2021

course created date

12/10/2021

course indexed date

Bot

course submited by