Entendendo e Explorando Git Exposed

Entenda e aprenda a explorar essa falha que é muito comum e fácil de explorar, e lucrar nas plataformas de BugBounty.

5.00 (4 reviews)

35

students

1.5 hours

content

Jan 2022

last update

$19.99

regular price

What you will learn

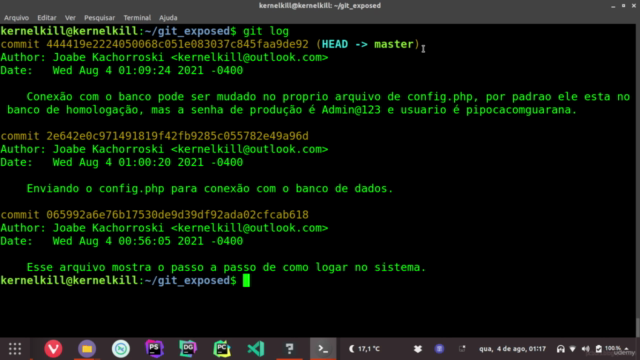

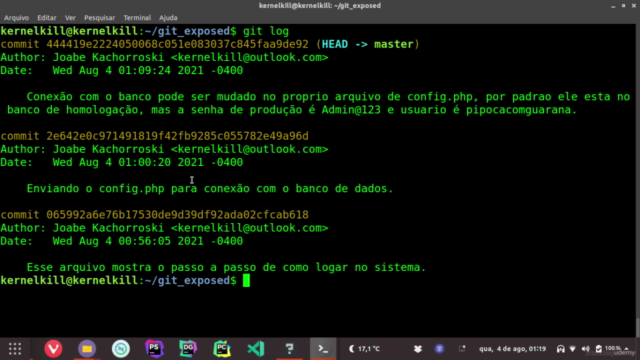

Entender como funciona a a exposição de git, como essa falha pode ser explorada e como ganhar dinheiro com bounty, explorando essa falha.

Usando ferramentas para explorar a falha e buscando por git exposed.

Encontrando e explorando falhas com dorks do Google

Reportando para plataforma de Bounty.

Screenshots

Related Topics

4507100

udemy ID

1/21/2022

course created date

1/29/2022

course indexed date

Bot

course submited by