Ethical hacking i bezpieczeństwo sieci dla początkujących

Praktyczny poradnik w oparciu o Kali Linux: DoS, MITM, Dictionary Attacks, WPA hack, MFA. Wizyta w Data Center.

4.17 (356 reviews)

1,947

students

5 hours

content

Jun 2023

last update

$19.99

regular price

What you will learn

Rodzaje ataków w sieci

Kali Linux w praktyce

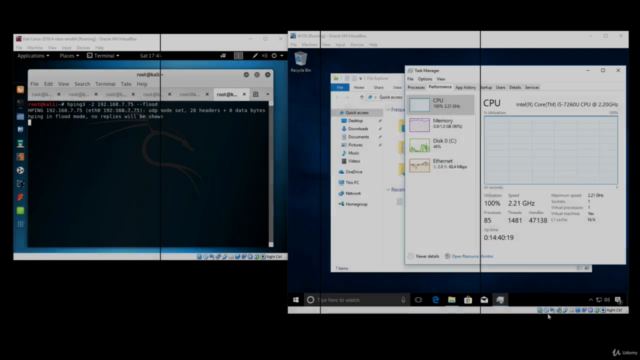

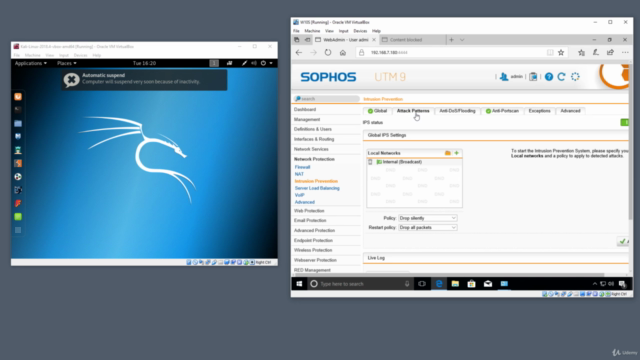

Ataki DoS, DDoS, MITM, DHCP, WiFi

Praktyczne laboratoria

Zapobieganie atakom

Bezpieczeństwo haseł i hash

Uwierzytelnianie wielopoziomowe MFA

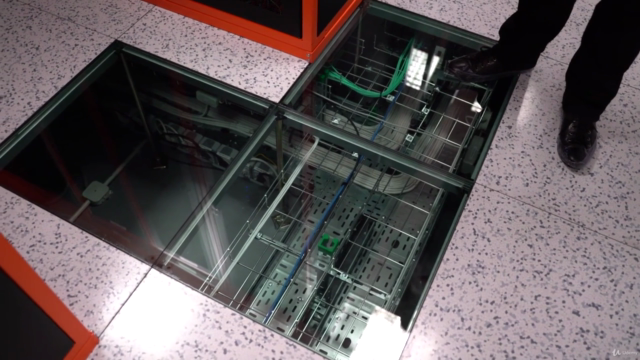

Wizyta w Data Center!

Screenshots

Related Topics

2280136

udemy ID

3/19/2019

course created date

10/7/2019

course indexed date

Bot

course submited by