Curso Completo de Hacking Ético - Aprende Todo - 2025

Aprende TODO sobre el Hacking Ético. Más de 230 videos y +25 horas. Se un Hacker. Aprende Ciberseguridad y Hacking Ético

4.40 (1044 reviews)

6,701

students

25.5 hours

content

Mar 2025

last update

$54.99

regular price

What you will learn

Aprenderás todo sobre el Hacking Ético, Ciberseguridad, Seguridad Informática y Pentesting

Aprenderas a Crear APKs Maliciosas e Infectar, Controlar y Atacar Cualquier Dispositivo Android Alrededor del Mundo

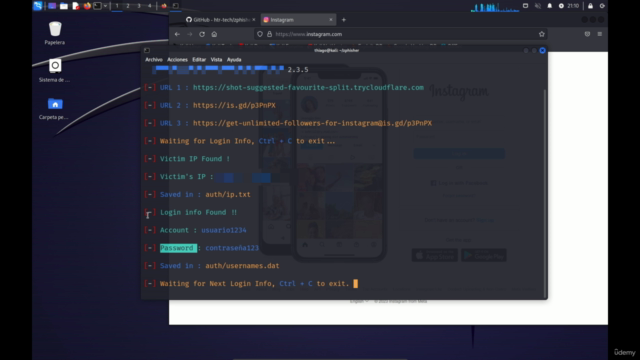

Aprenderas como los cibercriminales vulneran las cuentas de Redes Sociales (Facebook, Instagram, Gmail)

Aprenderás sobre el Hacking WiFi y Hacking en Redes Inalambricas (DoS, MITM, etc.)

Aprenderás a Como Defenderte ante los Ataques de los Cibercriminales

Aprenderás a Sustraer información de una PC Infectada por Troyanos

Aprenderás a Espiar y Controlar dispositivos con Malware, Keyloggers y Troyanos

Aprenderas a crear Malware como Troyanos e Infectar Dispositivos

Como Acceder a la Deep Web y Comprar Criptomonedas

Aprenderás a Sustraerle Información a un Dispositivo Movil

Aprenderas a investigar a tu Victima para un Previo Ataque

Aprenderás a Descubrir Vulnerabilidades

Aprenderás Seguridad Informática

Aprenderás Creación de Malware

Aprenderás a Defenderte del Phishing

Aprenderás el manejo de Linux

Manejo de Termux

Post Explotación en Maquinas Linux

Aprenderas a realizar CTFs

Como ser Anónimo en la red a traves de TOR

Campañas de Phishing

Ciberespionaje

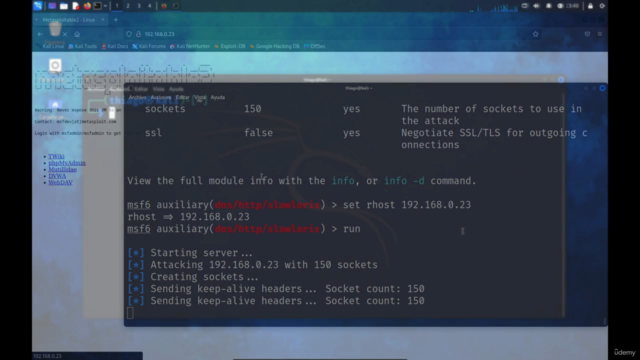

Uso de herramientas como Nmap, Hydra, Metasploit, Netcat, ZAP entre otras

Hacking Ético y Pentesting Web (XSS, SQL Injection, LFI/RFI)

Seguridad en Criptomonedas

Como Ganar Dinero por Hackear

Medidas de seguridad para sistemas informaticos

Uso completo de Metasploit Framework

Programacion en GO

Aprenderás a utilizar ChatGPT para el Hacking Ético

Aprenderas a virtualizar con VirtualBox

Screenshots

3835738

udemy ID

2/9/2021

course created date

5/30/2021

course indexed date

Bot

course submited by